一、需求

对于不带硬盘的设备,例如FortiGate60D和FortiGate500D,可以将防火墙上产生的日志:流量日志、事件日志和安全日志,采用日志发送FortiAnalyzer/FortiManager以及第三方服务器方式进行记录(推荐)。本案例以记录"允许流量日志"、"事件日志"为例,完成内存记录日志的方式。

二、配置要点

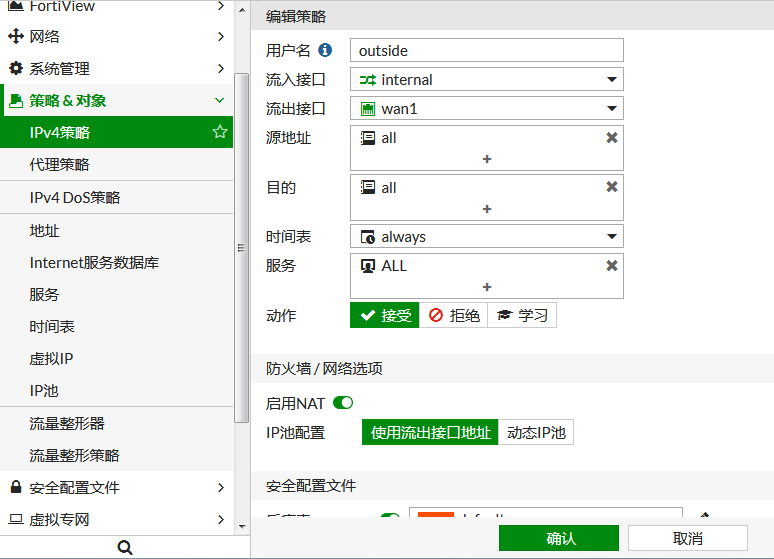

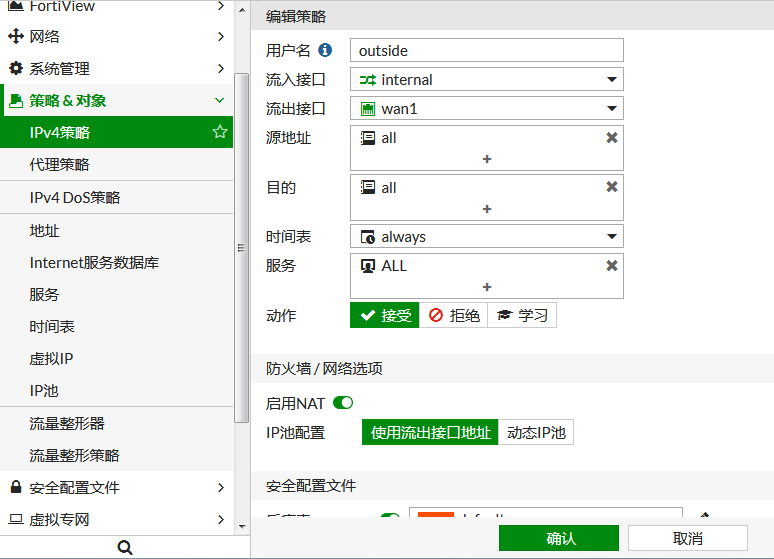

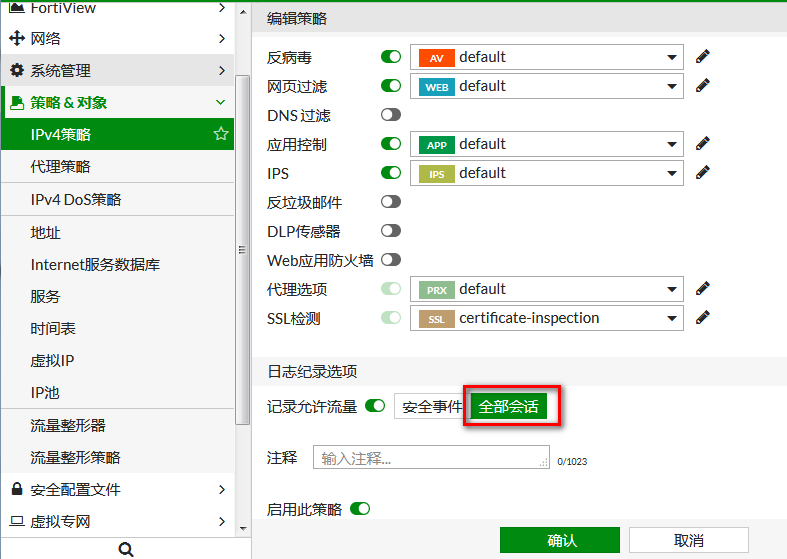

1、首先需在 防火墙-策略下,编辑具体策略,勾选'记录允许(拒绝)流量'

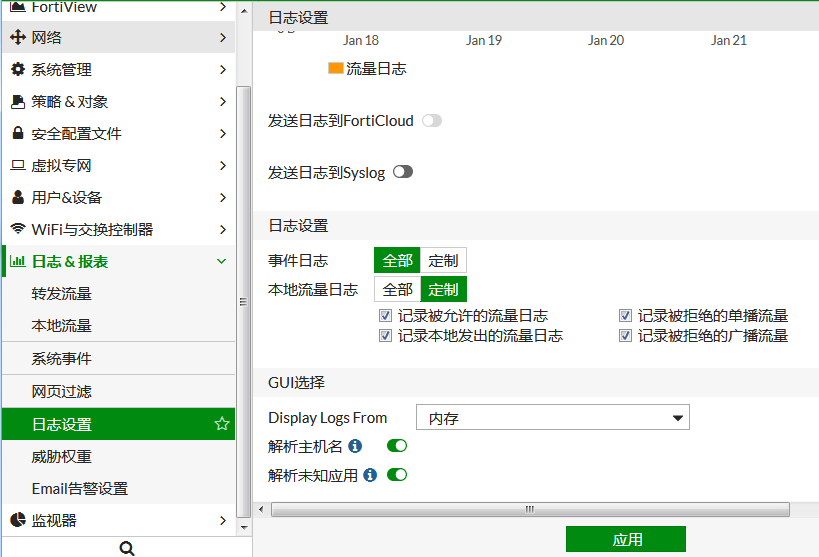

2、在日志与报告-日志配置-日志设置中:

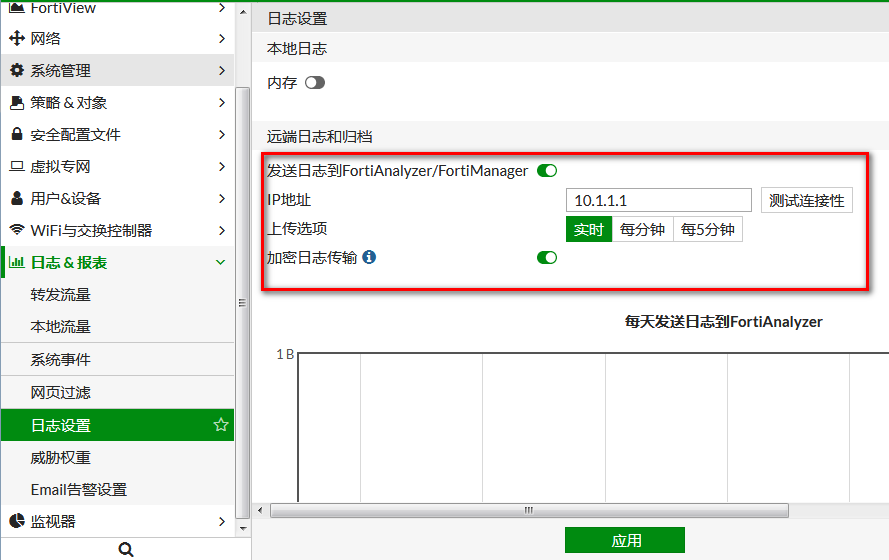

a)日志发送FortiAnalyzer/FortiManager配置

b)日志发送第三方syslog服务器

FortiGate # config log syslogd setting

FortiGate (setting) # set status enable

FortiGate (setting) # set server 10.1.1.1

FortiGate (setting) # set port 514

FortiGate (setting) # set source-ip 192.168.1.99

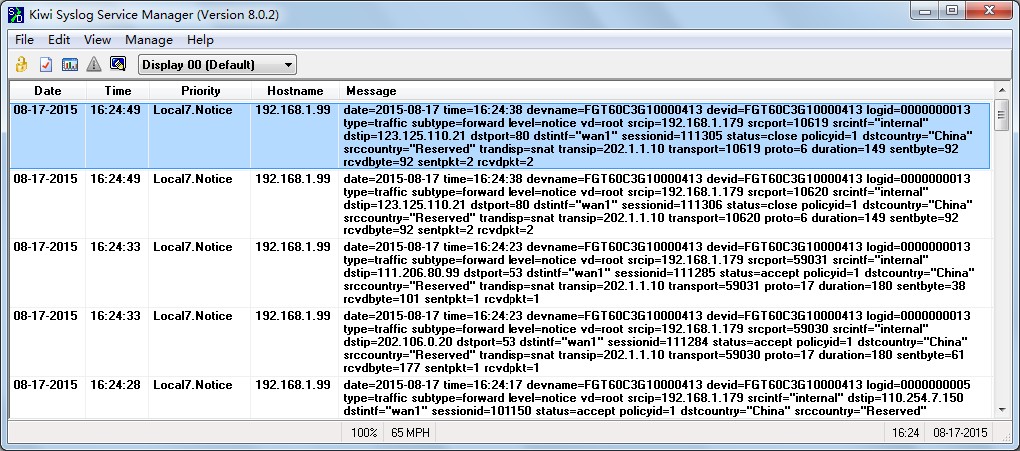

3、第三方服务器需安装syslog watcher等syslog接受软件进行防火墙日志接收

4、查看syslog存储日志参数(仅CLI方式)

1)查看syslog记录日志的参数

FortiGate # get log syslogd setting

status : enable

2)查看syslog记录日志的选项

FortiGate # get log syslogd filter

severity : information

traffic : enable

forward-traffic : enable

local-traffic : enable

attack : enable

web : enable

netscan : enable

dlp : enable

virus : enable

email : enable

voip : enable

app-ctrl : enable

multicast-traffic : enable

signature : enable

anomaly : enable

web-content : enable

url-filter : enable

ftgd-wf-block : enable

ftgd-wf-errors : enable

web-filter-activex : enable

web-filter-cookie : enable

web-filter-applet : enable

web-filter-script-other: enable

web-filter-ftgd-quota-counting: enable

web-filter-ftgd-quota-expired: enable

web-filter-ftgd-quota: enable

web-filter-command-block: enable

discovery : enable

vulnerability : enable

dlp-all : enable

dlp-docsource : enable

infected : enable

blocked : enable

scanerror : enable

suspicious : enable

analytics : enable

oversized : enable

switching-protocols : enable

email-log-smtp : enable

email-log-pop3 : enable

email-log-imap : enable

email-log-msn : enable

email-log-yahoo : enable

email-log-google : enable

app-ctrl-all : enable

三、配置验证

以上配置完成后,在日志服务器上打开Kiwi Syslog Daemon进行查看